Was ist ISO 27001?

ISO/IEC 27001 ist ein international anerkannter Standard für Informationssicherheit. Er beschreibt, wie Unternehmen ihre sensiblen Informationen systematisch schützen. Darunter zählen zum Beispiel Kundendaten, Vertragsdokumente, Zugriffsrechte und interne Prozesse. Kern der Norm ist ein Informationssicherheits-Managementsystem (ISMS): ein klar geregeltes Vorgehen, mit dem Risiken erkannt, passende Schutzmaßnahmen umgesetzt und regelmäßig überprüft werden.

Gerade in Deutschland sind die Anforderungen hoch: Das Bundesdatenschutzgesetz (BDSG) und die DSGVO geben vor, wie personenbezogene Daten verarbeitet werden dürfen (fair und rechtmäßig, nur für klare Zwecke, korrekt und aktuell). Für viele Unternehmen ist die praktische Umsetzung eine Herausforderung. ISO 27001 liefert dafür ein bewährtes Rahmenwerk, um Datenschutz und Informationssicherheit strukturiert zu organisieren.

Wichtig: Eine ISO-27001-Zertifizierung bedeutet nicht nur „wir achten auf Sicherheit“, sondern dass das ISMS von unabhängiger Stelle geprüft wurde. Damit zeigt ein Unternehmen nachweisbar, dass Informationssicherheit und Compliance nicht dem Zufall überlassen werden, sondern fest im Alltag verankert sind.

Was kostet eine ISO 27001 Zertifizierung?

Die Kosten für eine ISO 27001-Zertifizierung können je nach Unternehmensgröße und der Komplexität der bestehenden Strukturen stark variieren. Die Zertifizierung besteht aus mehreren Phasen, die jeweils Kosten mit sich ziehen. Anbei genannte Kosten sind daher Orientierungswerte:

- Implementierungsphase: Die Kosten hängen davon ab, welche Maßnahmen erforderlich sind, um ein geeignetes Informationssicherheits-Managementsystem (ISMS) aufzubauen.

- Zertifizierungskosten: Für kleinere Unternehmen belaufen sich die Ausgaben auf etwa 6.000 bis 14.000 €, während größere Unternehmen mit 15.000 bis 35.000 € rechnen müssen.

- Überwachungsaudits: In den Folgejahren entstehen Kosten von ca. 4.000 bis 8.000 € jährlich, um die Einhaltung der Norm sicherzustellen.

- Interne Audits: Diese liegen bei etwa 3.000 bis 5.000 € pro Audit. Solche internen Audits sollten jährlich vor dem externen Audit vollzogen werden.

- Zusätzliche Tools: Softwarelösungen oder Sicherheitsmaßnahmen wie Passwortschutz können Kosten zwischen 1.000 und 2.000 € erzeugen.

Die Zertifizierung ist drei Jahre gültig. Im ersten Jahr wird die Zertifizierung selbst durchgeführt, während im zweiten und dritten Jahr Überwachungsaudits folgen. Eine Rezertifizierung nach Ablauf der drei Jahre verursacht dann erneut Kosten. Insgesamt sollte ein Unternehmen also nicht nur die einmal - sondern auch die Folgekosten einkalkulieren.

Wer darf ISO 27001 Zertifikate ausstellen?

ISO-27001-Zertifikate dürfen nur unabhängige, externe Zertifizierungsstellen ausstellen. Diese prüfen in einem Audit, ob das Unternehmen die Anforderungen der Norm erfüllt, und stellen das Zertifikat bei erfolgreicher Prüfung aus.

Wichtig dabei: Die Zertifizierungsstelle selbst muss akkreditiert sein. Diese Akkreditierung ist der Nachweis, dass sie fachlich kompetent, unabhängig und glaubwürdig arbeitet und sorgt dafür, dass das Zertifikat von Kunden und Behörden anerkannt wird. In Deutschland ist dafür vor allem die DAkkS (Deutsche Akkreditierungsstelle) relevant.

Ziele und Vorteile einer ISO 27001 Zertifizierung

Viele Unternehmen wissen, dass ISO 27001 sinnvoll ist, verschieben die Zertifizierung aber trotzdem. Dabei ist sie oft ein klarer Hebel für mehr Sicherheit, weniger Risiko und mehr Vertrauen und wird damit häufig konkret verlangt.

Die wichtigsten Ziele und Vorteile auf einen Blick:

- Besserer Schutz von Informationen, Daten und Geschäftsprozessen

Sie schaffen klare Regeln, Verantwortlichkeiten und Schutzmaßnahmen für sensible Informationen. - Weniger Unternehmens- und Haftungsrisiken

Risiken werden systematisch erkannt, bewertet und reduziert, bevor etwas passiert. - Mehr Vertrauen bei Kunden und Geschäftspartnern

Ein extern geprüftes ISMS ist ein nachvollziehbarer Nachweis für verlässliche Sicherheitsstandards. - Stärkere und stabilere IT- und Sicherheitsprozesse

Prozesse werden dokumentiert, überprüft und verbessern sich kontinuierlich. - Schwachstellen sichtbar machen und beheben

ISO 27001 hilft, Lücken im Umgang mit Informationen aufzudecken und strukturiert zu schließen. - Mehr Sicherheitsbewusstsein im Team

Mitarbeitende werden geschult und von Anfang an für Datenschutz und Informationssicherheit sensibilisiert. - Kosten sparen durch weniger Sicherheitsvorfälle

Prävention ist meist deutlich günstiger als die Folgen eines Vorfalls (z. B. Ausfälle, Schäden, Aufwand).

Welche Unternehmen brauchen ISO 27001?

Besonders wichtig ist ISO 27001 für Unternehmen, die kritische Infrastrukturen (KRITIS) betreiben – also Organisationen, deren Ausfall gravierende Folgen für das Gemeinwesen hätte. Dazu zählen u. a. Bereiche wie Energie, Gesundheit, Transport/Verkehr, Finanzwesen, Telekommunikation und weitere zentrale Versorgungsleistungen.

Für KRITIS-Betreiber ist außerdem ein Nachweis angemessener IT-Sicherheit nach § 8a BSIG relevant. Ein ISO/IEC-27001-Zertifikat kann dabei als Bestandteil des Nachweises genutzt werden – sofern die vom BSI genannten Rahmenbedingungen erfüllt sind.

Aber auch außerhalb von KRITIS ist Informationssicherheit ein Management-Thema: Geschäftsleitungen müssen Gefahren, wie IT- und Cyberrisiken, angemessen steuern und Schäden bzw. Rechtsverstöße vermeiden. Eine ISO-27001-Zertifizierung ist zwar nicht immer gesetzlich vorgeschrieben, wird aber häufig als anerkannter, prüfbarer Standard genutzt, um Sicherheitsniveau und Sorgfalt nachweisbar zu machen

ISO 27001 Anforderungen im Überblick

Die Zertifizierung dient als wichtiger Indikator dafür, dass ein Unternehmen seine Informationssicherheitspraktiken nach international anerkannten Standards organisiert und verwaltet. Bei einer ISO 27001-zertifizierten Organisation kann man davon ausgehen, dass:

1. Ein robustes Informationssicherheits-Managementsystem (ISMS) etabliert ist, welches kontinuierlich auf seine Wirksamkeit hin überprüft wird. Dieses System umfasst Richtlinien, Prozesse und Verfahren, die darauf ausgerichtet sind, sämtliche Informationen zu schützen – von Kundendaten bis zu Geschäftsgeheimnissen.

2. Regelmäßige Risikoanalysen stattfinden, um Sicherheitslücken zu identifizieren und zu schließen. Die Organisation hat Mechanismen entwickelt, um Risiken systematisch zu bewerten und angemessene Maßnahmen zu ergreifen, die aktuellen und zukünftigen Bedrohungen frühzeitig gerecht werden.

3. Ein starkes Bewusstsein für Sicherheit und entsprechende Schulungen für alle Mitarbeiter gefördert werden, was sicherstellt, dass das Personal die Bedeutung der Informationssicherheit versteht und diese im Arbeitsalltag umsetzt.

4. Sicherheitsmaßnahmen auf allen Organisationsebenen implementiert sind, einschließlich technischer, organisatorischer und physischer Maßnahmen, die ein umfassendes Engagement für den Schutz sensibler Daten und Systeme demonstrieren.

5. Einhaltung von externen Vorschriften und gesetzlichen Anforderungen gewährleistet ist, was in regulierten Branchen von großer Bedeutung ist. Die Zertifizierung unterstützt Organisationen dabei, Compliance-Anforderungen wie die DSGVO effektiv zu erfüllen.

Wie läuft eine ISO 27001 Zertifizierung ab?

Den Zertifizierungsprozess kann man in drei Phasen unterteilen. Die Dauer hängt jeweils von der Größe und den bereits implementierten Maßnahmen des Unternehmens ab. Kleine Unternehmen können die Zertifizierung bereits innerhalb 6 Monaten erreichen, während große Unternehmen auch länger als ein Jahr benötigen können. Daher dienen die genannten Werte nur als Richtlinien:

Vorbereitung und Ist-Analyse

Am Anfang steht die Frage: Was genau soll zertifiziert werden? Dafür legen Sie den Geltungsbereich (Scope) Ihres ISMS fest – also welche Standorte, Teams, Systeme und Prozesse dazugehören. Dieser Scope wird später im Audit geprüft und muss klar abgegrenzt sein.

Dann folgt die Gap- und Risikoanalyse: Sie prüfen, welche Anforderungen Sie schon erfüllen und wo noch Lücken sind. Daraus entsteht ein realistischer Projektplan mit Rollen, Zeitplan und Prioritäten.

Typische Schritte:

- Scope festlegen: Welche Bereiche, Standorte, IT-Systeme und Prozesse gehören zum ISMS? (Dieser Umfang wird später im Audit geprüft.)

- Gap-Analyse & Risikoanalyse: Was erfüllen Sie bereits, wo besteht Handlungsbedarf, welche Bedrohungen sind am kritischsten?

- Maßnahmen planen und umsetzen: Richtlinien, Verantwortlichkeiten und Kontrollen definieren und einführen (z. B. Zugriffskonzepte, Passwortregeln, Incident-Prozesse).

- Dokumentation & Nachweise sammeln: Alles so festhalten, dass es prüfbar ist (z. B. Richtlinien, Protokolle, Tickets, Schulungsnachweise).

Interne Audits und Dokumentation

Jetzt wird das ISMS „greifbar“: Richtlinien, Prozesse und Kontrollen werden dokumentiert und im Alltag umgesetzt. Ein guter Vergleich ist ein Sicherheits-Handbuch, das zeigt, wie Ihr Unternehmen mit Informationen umgeht, von Zugriffsrechten bis Notfallplänen.

Wichtige Bausteine sind u. a.:

- Sicherheitsleitlinie sowie Rollen und Verantwortlichkeiten

- Risikobewertung und Risk Treatment Plan (wie Sie Risiken behandeln)

- Statement of Applicability (SoA) (welche Maßnahmen gelten – und warum)

- Schulungs- und Notfallkonzepte

Belege, dass die Maßnahmen wirklich gelebt werden (z. B. Protokolle, Tickets, Reports)

Bevor es extern wird, kommt die Generalprobe:

- Internes Audit: Sie kontrollieren, ob Prozesse und Kontrollen tatsächlich gelebt werden, und dokumentieren Abweichungen.

- Korrekturmaßnahmen: Gefundene Schwachstellen werden behoben und nachvollziehbar nachgehalten.

- Managementbewertung: Die Geschäftsleitung bewertet den Stand des ISMS und entscheidet, was verbessert werden muss.

Danach folgt das externe Audit in zwei Stufen:

- Stage 1: Dokumentations-Check (ist alles vollständig und schlüssig beschrieben?)

- Stage 2: Umsetzungs-Check (Interviews, Prozessbeobachtung, Stichproben – zeigt sich das ISMS im Arbeitsalltag?)

Wenn beide Stufen erfolgreich sind, wird das Zertifikat ausgestellt.

Wie lange dauert der Zertifizierungsprozess?

Die Dauer hängt stark davon ab, wie gut Ihre Strukturen schon stehen. Viele Unternehmen brauchen mehrere Monate, bei komplexen Strukturen auch länger. Unternehmen mit bestehenden Sicherheitsprozessen oder einem bereits etablierten ISMS sind aber meist deutlich schneller.

Als grobe Orientierung:

- Vorbereitung & Aufbau: häufig einige Monate (je nach Reifegrad)

- Zertifizierungsaudit: Stage 1 + Stage 2 folgen nach Projektstand

- Gültigkeit: Das Zertifikat gilt 3 Jahre

- Überwachungsaudits: In der Regel jährlich während der Laufzeit

- Rezertifizierung: nach 3 Jahren – meist schneller, weil vieles bereits vorhanden ist

Wichtig ist: ISO 27001 ist kein „einmal erledigt“, sondern ein System, das kontinuierlich verbessert wird (Planen, Umsetzen, Prüfen, Verbessern).

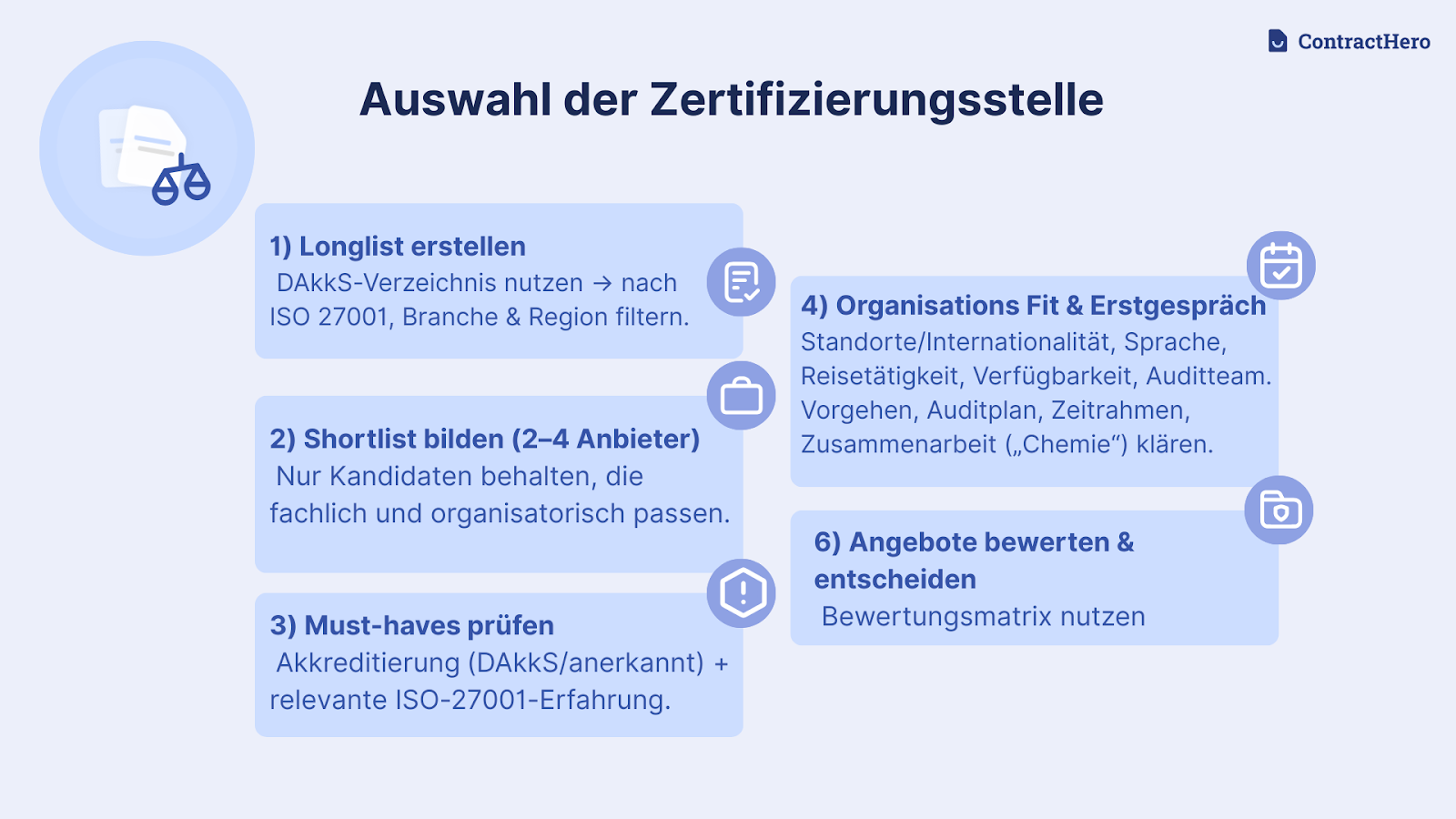

Auswahl der Zertifizierungsstelle

Die Auswahl der richtigen ISO-27001-Zertifizierungsstelle ist ein zentraler Schritt im Zertifizierungsprozess. Denn sie beeinflusst nicht nur Kosten und Zeitplan, sondern auch, wie pragmatisch und reibungslos das Audit abläuft. Die folgende Übersicht zeigt die wichtigsten Schritte.

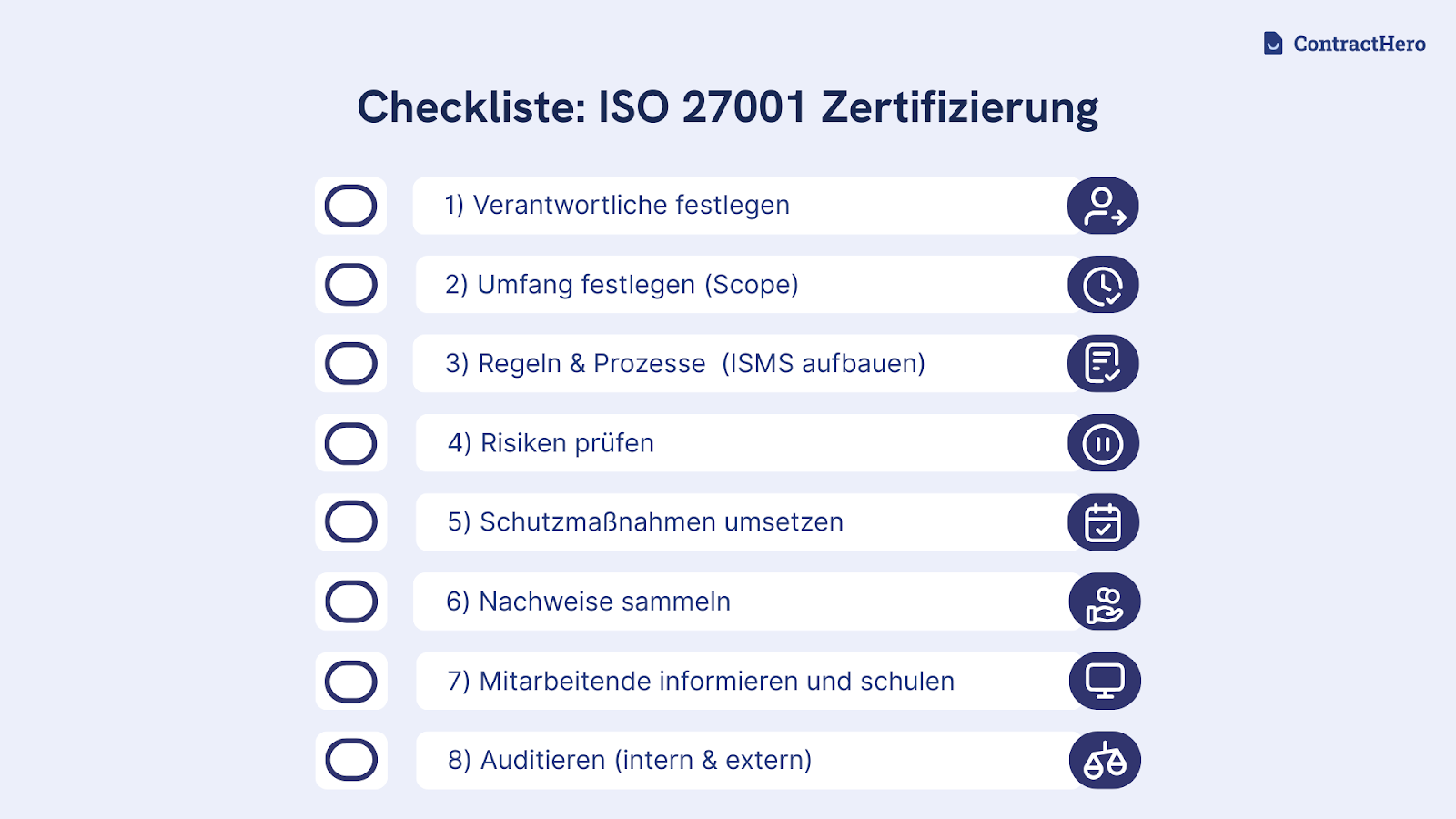

Checkliste zur ISO 27001 Zertifizierung (einfach erklärt)

Eine ISO-27001-Zertifizierung wirkt auf den ersten Blick komplex, ist aber gut planbar, wenn man den Prozess in klare Schritte zerlegt. Die folgende Checkliste zeigt die wichtigsten Aufgaben, von der ISMS-Planung über Risikoanalyse und Audits bis zur laufenden Verbesserung nach der Zertifizierung.

1) Verantwortliche festlegen

Bestimmen Sie ein kleines Team und klare Zuständigkeiten. Ohne Ownership wird ISO 27001 schnell zum Nebenprojekt.

- ISO-27001-Team benennen

- Rollen und Verantwortlichkeiten festlegen

- Management früh einbinden

2) Umfang festlegen (Scope)

Definieren Sie, welche Bereiche, Systeme und Standorte „mit zertifiziert“ werden sollen. Dieser Rahmen muss klar dokumentiert sein.

- Geltungsbereich definieren (Bereiche, Standorte, Systeme, Prozesse)

- Scope intern kommunizieren und dokumentieren

3) Regeln und Prozesse aufschreiben (ISMS aufbauen)

Erstellen Sie die wichtigsten Sicherheitsregeln und Abläufe: Wer hat Zugriff worauf? Was passiert bei einem Sicherheitsvorfall?

- ISMS-Rahmenwerk aufsetzen (Planen, Umsetzen, Prüfen, Verbessern)

- Richtlinien, Prozesse und Belege erstellen und veröffentlichen

- Vorlagen an die Organisation anpassen (Sprache, Prozesse, Zuständigkeiten)

4) Risiken prüfen

Schauen Sie strukturiert: Was könnte passieren, wie wahrscheinlich ist es, und was wäre die Auswirkung? Daraus entstehen Prioritäten.

- Risikomanagement Ansatz festlegen

- Risiken identifizieren, Eintrittswahrscheinlichkeit und Auswirkung bewerten

- Risiken priorisieren

- Maßnahmenplan je Risiko definieren (behandeln, vermeiden, akzeptieren, übertragen)

5) Implementierung der Schutzmaßnahmen

Setzen Sie Maßnahmen um, die die wichtigsten Risiken wirklich reduzieren (nicht nur „Papier-Sicherheit“).

- Prüfen Sie den Maßnahmenkatalog aus ISO 27001 (Annex A) und wählen Sie die Controls aus, die Ihre größten Risiken nachweislich reduzieren.

- Maßnahmen implementieren und Wirksamkeit im Alltag sicherstellen

6) Nachweise sammeln

ISO 27001 lebt von Nachvollziehbarkeit: Sie müssen zeigen können, dass Regeln existieren und umgesetzt werden.

- Dokumente, Logs, Protokolle, Tickets und Schulungsnachweise sammeln

- Liste der benötigten Dokumente/Records für das Audit pflegen

- Wirksamkeit der Controls laufend überwachen

7) Mitarbeitende informieren und schulen

Alle sollten die Basics kennen, besonders zu Daten, Zugriffen und Vorfällen.

- Kommunikationsplan erstellen (wer muss was wissen?)

- Richtlinien verteilen und Kenntnisnahme nachvollziehbar dokumentieren

- Schulungen durchführen (regelmäßig, rollenbasiert, praxisnah)

8) Intern testen (internes Audit)

Machen Sie eine Generalprobe: Wo hakt es noch, bevor die Zertifizierungsstelle kommt?

- Interne Auditmethodik und Scope festlegen

- Unabhängige interne Auditoren einsetzen

- Findings dokumentieren und schließen (Korrekturmaßnahmen nachhalten)

9) Externes Audit – Teil 1 (Stage 1)

Hier geht es vor allem um Ihre Dokumentation: Ist alles vollständig und schlüssig beschrieben?

- Akkreditierte Zertifizierungsstelle beauftragen

- Dokumentationsprüfung durchführen lassen

- Feedback aufnehmen und Audit-Reife herstellen

10) Externes Audit – Teil 2 (Stage 2)

Hier zählt die Praxis: Wird das ISMS im Alltag wirklich gelebt?

- Umsetzung im Alltag nachweisen (Interviews, Stichproben, Prozessbeobachtung)

- Abweichungen (Nonconformities) beheben und dokumentieren

- Zertifikat erhalten

11) Dranbleiben

Das Zertifikat gilt drei Jahre und wird regelmäßig überprüft. Halten Sie Ihr ISMS aktuell und verbessern Sie es kontinuierlich.

- Management Reviews regelmäßig durchführen (z. B. jährlich/vierteljährlich)

- Jährliche Risikoanalysen wiederholen

- Surveillance Audits (Jahr 1 und 2) vorbereiten

- Rezertifizierung nach 3 Jahren planen

- Kontinuierliche Verbesserungen umsetzen und dokumentieren (inkl. Nonconformities bis „closed“)

Das ISO 27001 Sicherheitskonzept

ISO 27001 ist so verbreitet, weil der Standard für fast jede Organisation funktioniert. Er umfasst das gesamte Informationssicherheits-Managementsystem (ISMS) und berücksichtigt neben technischen auch organisatorische Prozesse und Nachweise. Im Mittelpunkt steht die Frage, welche Risiken es für Informationen gibt und wie man sie steuert. Daraus werden passende Maßnahmen abgeleitet. Außerdem ist ISO 27001 zertifizierbar: Eine unabhängige Stelle prüft das System und bestätigt es offiziell. Viele Alternativen sind dagegen enger zugeschnitten oder verfolgen ein anderes Ziel, etwa einen technischen Mindeststandard oder einen Bericht als Beweis für Kunden.

Konkret umfasst dieses „Konzept“ typischerweise:

- Wer ist wofür zuständig (z. B. IT, Security, Fachbereiche, Management)?

- Welche Risiken gibt es für Informationen (z. B. Datenverlust, unberechtigte Zugriffe) und wie werden sie behandelt?

- Praktische Maßnahmen wie Zugriffskontrollen, MFA (Multi-Factor Authentication), Backups, Notfallpläne, Lieferantenprüfung, Protokollierung.

- Regeln und Prozesse sind festgehalten und überprüfbar.

- Mitarbeitende wissen, wie sie sich sicher verhalten und was im Ernstfall zu tun ist.

- Interne Audits, Management-Reviews und kontinuierliche Verbesserungen (nicht „einmal machen und fertig“).

Kurz gesagt: Das Sicherheitskonzept nach ISO 27001 ist das strukturierte Vorgehen, mit dem ein Unternehmen Informationssicherheit planbar, messbar und dauerhaft macht.

Unterschiede: ISO 27001 vs. andere Standards

ISO 27001 ist vor allem ein Management-Standard. Er beschreibt, wie ein Unternehmen Informationssicherheit dauerhaft organisiert. Viele andere Standards setzen andere Schwerpunkte: manche sind branchen- oder länderspezifisch, manche sind eher Prüfberichte für Kunden, andere sind gesetzliche Pflichten.

ISO 27001 vs. DSGVO/GDPR

Die DSGVO ist eine gesetzliche Pflicht in der EU. Sie regelt den Schutz und die Vertraulichkeit personenbezogener Daten und schreibt vor, wie diese verarbeitet werden dürfen. ISO 27001 ist kein Gesetz, sondern ein Managementstandard. Er hilft dabei, Informationssicherheit strukturiert umzusetzen und unterstützt damit die DSGVO-Compliance, ersetzt sie aber nicht.

ISO 27001 vs. SOC 2

SOC 2 ist häufig ein Prüfbericht, der Kunden zeigt, ob bestimmte Kontrollen wirksam sind, zum Beispiel zu Sicherheit, Verfügbarkeit oder Datenschutz. ISO 27001 geht umfassender an das Thema heran: Es verlangt ein dauerhaft funktionierendes Managementsystem, das Risiken steuert und sich kontinuierlich verbessert. SOC 2 ist eher ein Kontrollnachweis, ISO 27001 eher das System dahinter.

ISO 27001 vs. TISAX®

TISAX® ist speziell für Anforderungen in der Automobilindustrie und deren Lieferketten gedacht. ISO 27001 ist branchenübergreifend und weltweit einsetzbar. Ein TISAX®-Label ist nicht automatisch dasselbe wie eine ISO-27001-Zertifizierung – die Standards haben unterschiedliche Ziele und Bewertungslogiken.

ISO 27001 vs. Cyber Essentials

Cyber Essentials ist ein UK-Schema mit wenigen, klar definierten technischen Mindestmaßnahmen gegen häufige Online-Bedrohungen. ISO 27001 ist deutlich umfangreicher: Es umfasst neben Technik auch Organisation, Prozesse, Risikoanalyse und kontinuierliche Verbesserung. Cyber Essentials ist eher ein Baseline-Check, ISO 27001 ein komplettes Sicherheitsmanagement-System.

ISO 27001 vs. NIST CSF

Das NIST Cybersecurity Framework ist ein Orientierungsrahmen. Es strukturiert Cybersicherheitsarbeit in Funktionen wie Identify, Protect, Detect, Respond und Recover. ISO 27001 ist konkreter als Managementsystem aufgebaut und bietet eine zertifizierbare Grundlage. NIST CSF hilft bei Struktur und Reifegrad, ISO 27001 liefert den auditierbaren Nachweisrahmen.#

Vergleich mit BSI Grundschutz

BSI IT-Grundschutz und ISO 27001 verfolgen dasselbe Ziel (Informationssicherheit), aber der Weg ist oft unterschiedlich: Grundschutz arbeitet stärker mit vordefinierten Bausteinen und Maßnahmen, während ISO 27001 typischerweise risikobasiert steuert.

- Im IT-Grundschutz setzen Organisationen zunächst eine Basis-Absicherung/Standard-Absicherung nach BSI-Methodik um; erst danach wird geprüft, wo zusätzliche Maßnahmen nötig sind.

- Dadurch ist der IT-Grundschutz häufig stärker formalisiert und kann in der Einführung mehr Dokumentations- und Abstimmungsaufwand erfordern. Dafür ist das Vorgehen klar in Stufen strukturiert und standardisiert.

ISO 27001 vs. ISO 27701

ISO 27001 regelt Informationssicherheit insgesamt. ISO 27701 ergänzt (bzw. erweitert) diesen Ansatz um Datenschutz, also den strukturierten Umgang mit personenbezogenen Daten (PII) in Prozessen, Rollen und Belegen.

- ISO 27701 baut ein Privacy Information Management System (PIMS) auf, das Datenschutzanforderungen systematisch in die Organisation übersetzt.

- Der Fokus liegt stärker auf Fragen wie: Welche personenbezogenen Daten verarbeiten wir? Zu welchem Zweck? Wer ist verantwortlich (Controller/Processor)? Wie wird der Lebenszyklus (Erhebung bis Löschung) gesteuert?

- Kurz: ISO 27001 = „Sicherheit für Informationen allgemein“, ISO 27701 = „Sicherheit + klare Datenschutzstruktur für personenbezogene Daten“.

Gerade im Vertragsmanagement, wo besonders sensible Daten verarbeitet werden, schafft ISO 27001 eine verlässliche Grundlage für Zusammenarbeit und Vertrauen. Für viele Unternehmen kann die Wahl eines ISO-27001-zertifizierten Anbieters den Aufwand in Sicherheits- und Compliance-Prüfungen reduzieren, weil wesentliche Anforderungen und Nachweise strukturiert vorliegen. ContractHero ist als Software und als Unternehmen ISO 27001 zertifiziert, weil Datenschutz und Informationssicherheit für uns keine „Extra-Anforderung“ sind, sondern Grundlage jeder Zusammenarbeit.

%20Large.avif)